你是不是也好奇,咱们的电脑和公司的内网为啥能相对安全地在网上冲浪?很大程度上得归功于一位默默无闻的“门卫”——防火墙。今天,咱们就抛开那些让人头大的专业术语,像唠家常一样,把防火墙技术基础里那些核心的门道给捋清楚。这玩意儿可不是什么高深魔法,说白了,它就是在你的私人网络和外面广阔又有点危险的互联网世界之间,设立的一道智能检查站-2。它按照你设定的规则(好比小区的门禁制度),对所有想进想出的数据流进行盘查,该放行的放行,该拦截的拦截,从源头上过滤掉不少麻烦-5。

一、 防火墙到底是怎么工作的?

你可以把网络数据想象成一辆辆运送货物的卡车。最早期、最简单的一种防火墙,叫“包过滤防火墙”,它的工作方式就像个只看发货单的保安。它检查每辆“卡车”(数据包)的“发货单”(包头信息),比如:你这货从哪来(源IP地址)?要送到哪去(目的IP地址)?送的是啥类型的货(协议类型)?以及要送到哪个具体的仓库门(端口号)-2-5。保安手里有一份规则清单(访问控制列表),符合规则的卡车就放进去,不符合的就拦下来。这种方法简单直接,效率也高,但缺点就是太“肤浅”了。它只认单据,不检查车厢里的“货物”(数据内容)是不是真的有危险,比如单据合法,但车里藏着违禁品,它就发现不了-5。

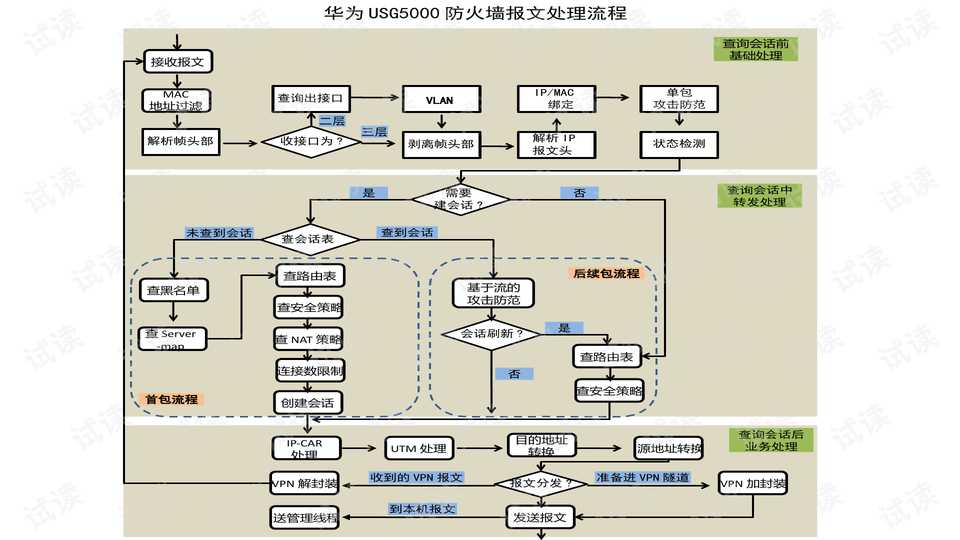

为了弥补这个漏洞,更聪明的“状态检测防火墙”出现了。这个保安不仅有规则清单,还有个厉害的“记忆本”(状态表)。它不光看当前这辆车的单据,还能记住之前发生过的事。比如,它知道内部有一辆车(A)刚刚向外面某个地址(B)发出了一个建立连接的请求(好比A先跟B打了个招呼说“我要发货了”)。当外面有一辆车(B)拉着货说是回复给A的,保安就会去翻记忆本,确认之前确实有A向B打过招呼的这个“状态”,才会允许这车货进入。如果没有任何事先的“招呼”,外面突然来辆车说要给A送货,就会被视为可疑而拦截-5-9。这种方式安全多了,能防住一些伪造的“打招呼”攻击。

还有一种更“较真”的,叫“应用代理防火墙”。这位已经不仅仅是保安了,它扮演了一个“全权代理”的角色。内部的人想从外面买东西(访问外部服务),不能直接联系,必须通过这个代理。代理会以自己的身份出去把东西买回来,再转交给内部的人。这样一来,内部网络的信息(如真实IP)就被完全隐藏起来了-2-5。而且因为它深度参与了“买卖”过程,能对“货物”(应用层数据,比如网页内容、邮件附件)进行非常细致的检查,安全性最高。不过,凡事都有代价,这种方式的“办事”速度通常会慢一些,配置起来也复杂-9。

二、 光说不练假把式:防火墙在现实中咋部署?

了解了基本原理,咱们再看看在实际的网络世界里,防火墙是怎么摆兵布阵的。最常见的场景,就是把它放在企业内网和互联网的出口处,作为第一道也是最重要的一道屏障-2-6。但稍微复杂点的公司网络,不会把所有东西都一股脑塞在内网里。

这里就引出一个经典区域——DMZ(非军事区)。你可以把它理解为大门(互联网)和客厅(纯内网)之间的一个“玄关”或者“院子”。这个区域相对公开,但又受到大门的保护。像公司对外的官方网站、邮件服务器这些需要被外部访问的服务,通常就放在DMZ区-5-7。这样即使黑客攻破了DMZ区的服务器,由于还有一道内部防火墙(分隔DMZ和内网)的存在,也很难直接触及存放核心数据库、财务系统的内部安全区域。这种部署方式,就是兼顾业务开放与核心安全的一种经典权衡-5。

说到防火墙技术基础,就不能只停留在“防”这个被动层面。现代防火墙,尤其是下一代防火墙(NGFW),本事可大得多。它们融合了入侵防御(IPS)、病毒防护、应用识别等多种功能-8。比如,它能识别出网络流量里跑的是微信、淘宝还是视频软件,并针对不同的应用实施精细的管理策略:上班时间可以禁止刷短视频,但不影响使用企业微信-8。它还能基于用户的身份(而不是冰冷的IP地址)来设置权限,确保市场部的小张和研发部的小王访问网络资源的权限是不同的-8。这就把安全管理的粒度从“设备”细化到了“人”,解决了以前员工换个座位、换个IP就可能导致权限错乱的问题。

三、 升级打怪:防火墙如何应对花样百出的攻击?

防火墙的看家本领之一,就是防御各种网络攻击。这可不是简单的拦截,里面有不少学问。就拿最常见的DoS(拒绝服务)攻击来说,攻击者就像雇了一群流氓,不停地上前跟你家保安问一些无关紧要的问题(发送海量垃圾请求),把保安的时间全部占满,导致真正有事的访客(正常用户)根本无法进门,服务就此瘫痪-10。

聪明的防火墙会有一套“行为模式识别”算法。它会统计,如果短时间内从同一个地方(源IP)涌来了成千上万的“问询”(SYN连接请求),却从不完成正常的拜访流程(建立完整连接),这明显就是恶意行为。防火墙会立刻将这些流氓的询问丢弃,并可能把这个地址拉入黑名单,同时还能保证其他正常访客的流程不受影响-10。类似的防御机制还有很多,比如防端口扫描(防止黑客探测你家有哪些“门窗”是开的)-10、防Land攻击(一种源地址和目标地址都被伪造为受害者自身的攻击)-10等等。这些功能让防火墙从一个被动的规则执行者,变成了一个主动的威胁分析家和防御者。

聊到这里,关于防火墙技术基础的认知,咱们就需要再刷新一下了。防火墙绝非“一墙永逸”的万能解决方案。它有自己的“能力盲区”-7。比如,它很难防止内部人员主动往外泄露数据(内鬼难防),也无法完全防御那些隐藏在看似正常文件(比如一个精心构造的PDF或Word文档)中的新型病毒或高级威胁-5。所以,在真正的企业安全体系里,防火墙只是核心一环,它需要和入侵检测系统(IDS)、终端安全软件、安全审计平台等其他兄弟单位紧密配合,协同作战,才能构建起立体的深度防御体系-7。

总而言之,从最朴素的包过滤,到智能的状态检测,再到功能强大的下一代防火墙,这项技术一直在不断演进。它的核心思想始终未变:在开放互联的必要性和安全可控的刚性需求之间,寻找并守护那个最佳平衡点。理解这些基础,不仅能帮助我们更好地配置和管理它,更能让我们建立起对网络安全体系的整体认知,明白在数字世界的边疆上,是如何通过一道道智慧与技术构筑的防线,来保障我们的信息与财产安全的。下次当你听到防火墙这个词时,希望眼前浮现的不再是一个模糊的概念,而是一个勤恳、智能且不断学习的数字边境守护者的形象。